Bitwarden CLI-Vorfall: Ist der Passwort-Manager noch sicher?

TL;DR

- Am 22. April 2026 wurde das npm-Paket

@bitwarden/clifür rund 90 Minuten in einer manipulierten Version 2026.4.0 verteilt, ausgelöst durch eine kompromittierte GitHub-Action der Firma Checkmarx. - Etwa 334 Personen haben die manipulierte Version heruntergeladen. Die Schadsoftware zielte es auf Entwicklergeheimnisse ab (z. B. npm- und GitHub-Tokens, SSH-Schlüssel, Cloud-API-Keys).

- Tresordaten und Produktivsysteme von Bitwarden waren nach eigener Untersuchung nicht betroffen. Wer Bitwarden im Browser, in der App oder als Desktop-Client nutzt, muss demnach nichts unternehmen.

- Wer das betroffene Paket installiert hat, sollte auf die Version 2026.4.1 wechseln und alle in der Entwicklungsumgebung gespeicherten Geheimnisse ändern.

Wenn ein Passwort-Manager eine Schlagzeile bekommt, ist die häufigste Reaktion die Frage nach einem Wechsel. Im Falle des Bitwarden-CLI-Vorfalls vom 22. April 2026 lohnt sich der Blick in die Details, weil das Ereignis weniger Auswirkungen hatte, als zunächst angenommen. Das Ereignis betraf Entwickler, die ein bestimmtes Befehlszeilen-Werkzeug innerhalb eines kurzen Zeitfensters per npm installiert haben. Die verschlüsselten Tresore mit Passwörtern wurden davon nicht berührt, sodass ein Wechsel deshalb in den allermeisten Fällen nicht nötig wurde. Wer die Bitwarden-CLI in einer Build-Pipeline einsetzt und die betroffene Version installiert hat, muss dagegen handeln.

Was ist am 22. April 2026 passiert?

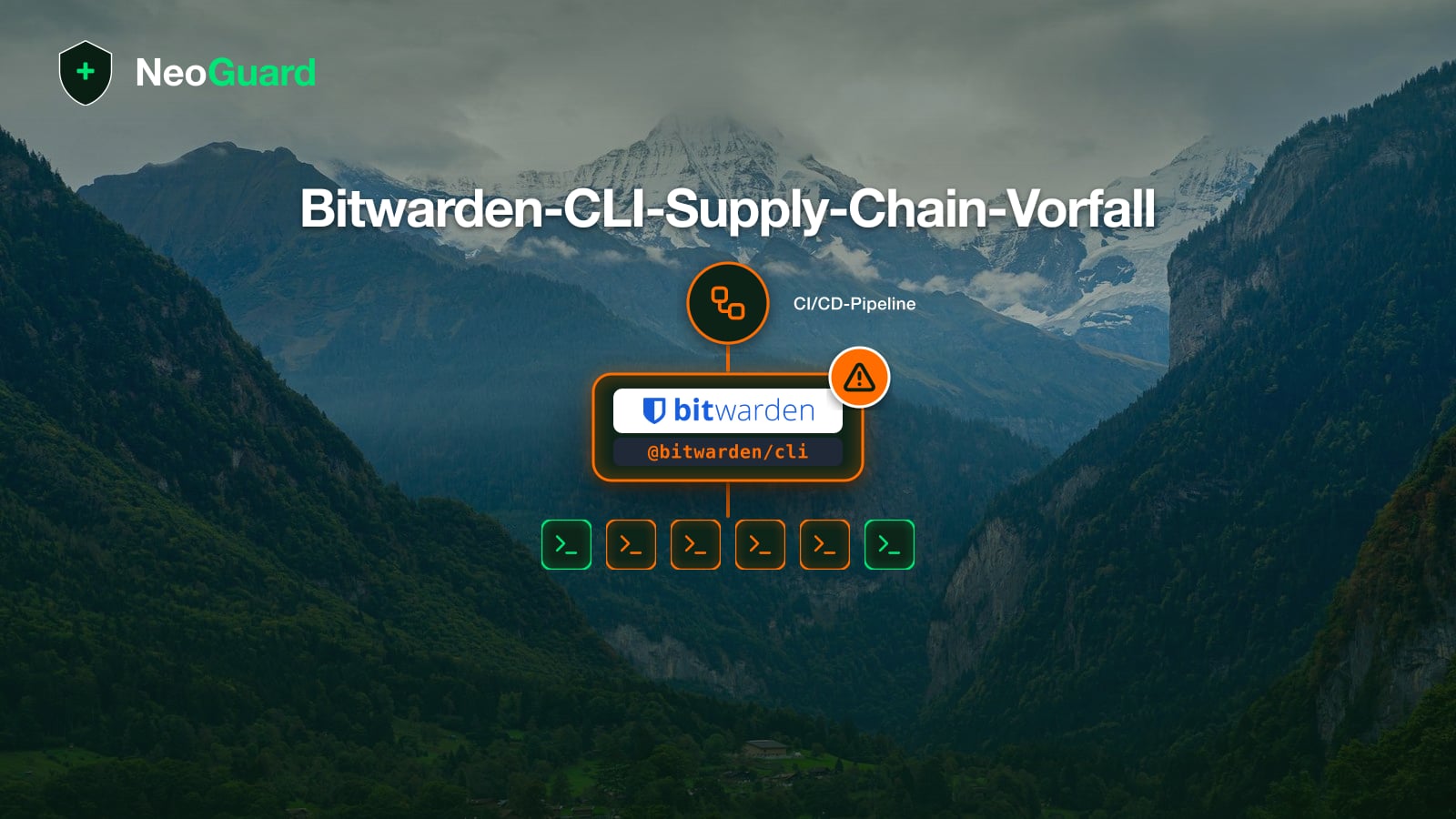

Zwischen 23:57 und 01:30 Uhr (MESZ) wurde im offiziellen npm-Kanal eine manipulierte Version des Pakets @bitwarden/cli mit der Versionsnummer 2026.4.0 veröffentlicht. Auslöser war eine kompromittierte GitHub-Action aus dem Checkmarx-Ökosystem, die Bitwarden im eigenen Build-Workflow nutzt. Checkmarx war dabei selbst Opfer des übergeordneten Angriffs. An die manipulierte Version wurde eine eingebettete Nutzlast (bw1.js) angehängt, die beim Installieren über npm install automatisch ausgeführt wurde. Sie lud einen Bun-Interpreter herunter und führte darin eine verschleierte JavaScript-Datei aus, die gezielt Geheimnisse aus der Entwicklungsumgebung sammelte.

Bitwarden hat den Vorfall in einer offiziellen Stellungnahme bestätigt. Das betroffene Paket wurde innerhalb weniger Stunden zurückgezogen und durch Version 2026.4.1 ersetzt. BleepingComputer und Endor Labs haben den technischen Ablauf rekonstruiert.

Wer ist betroffen und wer nicht?

Direkt betroffen ist eine sehr begrenzte Gruppe. Es geht um Personen, die in dem etwa 90-minütigen Zeitfenster npm install -g @bitwarden/cli mit der Versionsnummer 2026.4.0 ausgeführt haben. Nach eigener Auswertung von Bitwarden wurde das Paket in diesem Fenster rund 334 Mal heruntergeladen.

Die Bitwarden-Browser-Extension, die Mobile-Apps und die Desktop-Clients sind nicht betroffen, weil sie nicht über npm verteilt werden. Self-hosted Bitwarden-Server sind ebenfalls nicht betroffen, sofern sie nicht zufällig die Bitwarden-CLI in derselben Build-Pipeline beziehen. Das Web Vault und die Bitwarden-Cloud-Infrastruktur waren nach Auskunft des Anbieters kein Ziel des Angriffs. Wer die CLI vor dem 22. April installiert hatte und im fraglichen Zeitfenster nicht aktualisiert hat, ist ebenfalls aussen vor.

Was wurde nicht kompromittiert?

Laut der offiziellen Stellungnahme von Bitwarden hat die Untersuchung keine Hinweise auf Zugriff auf Tresordaten oder Produktivsysteme ergeben. Master-Passwörter, gespeicherte Logins, Notizen, Anhänge und TOTP-Seeds in Bitwarden-Tresoren bleiben unverändert verfügbar. Die Zero-Knowledge-Architektur wurde nicht durchbrochen und die Authentifizierungs-Server der Bitwarden-Cloud waren nicht Ziel des Angriffs.

Die Trennung zwischen Werkzeug und Tresor ist der wichtigste Punkt für die Bewertung dieses Angriffs. Die Bitwarden-CLI ist eine Anwendung, die Entwickler in Build-Pipelines, Server-Provisioning und Skripten verwenden, um Geheimnisse aus dem eigenen Tresor abzurufen oder Audit-Aufgaben zu automatisieren. Dass diese Anwendung in einem kurzen Fenster manipuliert wurde, sagt nicht zwingend etwas über die Sicherheit des Tresors aus, der die eigentlichen Passwörter speichert.

Welche Geheimnisse solltest du rotieren?

Falls du im fraglichen Zeitfenster @bitwarden/[email protected] über npm installiert hast, gilt alles als kompromittiert, was die Schadsoftware in deiner Entwicklungsumgebung erreichen konnte. Endor Labs und Palo Alto Unit 42 haben die Ziele rekonstruiert. Das Schadprogramm sammelte npm-Publish-Tokens, GitHub Personal Access Tokens und CI-Geheimnisse, SSH-Schlüssel aus dem Standardverzeichnis, Cloud-Zugangsdaten für AWS, Azure und GCP aus Umgebungsvariablen sowie Konfigurationsdateien für KI-Tools und Inhalte der Shell-History.

Daraus ergibt sich folgender Handlungsbedarf:

- Aktualisiere die CLI auf 2026.4.1.

npm uninstall -g @bitwarden/cligefolgt vonnpm install -g @bitwarden/[email protected]ersetzt die manipulierte Version durch den Re-Release. - Lösche den npm-Cache mit

npm cache clean --force, damit das Paket nicht erneut aus einem lokalen Cache reaktiviert wird. - Rotiere alle Geheimnisse, die auf dem betroffenen System gespeichert oder abrufbar waren. Dazu zählen npm-Tokens, GitHub Personal Access Tokens, Cloud-Schlüssel für AWS, Azure und GCP sowie SSH-Keys.

- Prüfe GitHub-Aktivität, CI-Workflows und verknüpfte Anmeldungen auf unautorisierte Zugriffe oder Änderungen seit dem 22. April.

- Deaktiviere npm-Installationsskripte vorübergehend mit

npm install --ignore-scriptswährend der Aufräumphase, um eine erneute Infizierung zu verhindern.

Bitwarden empfiehlt diese Schritte ausdrücklich in der eigenen Stellungnahme. Wer keine Bitwarden-CLI im Einsatz hat oder sie ausserhalb des Angriffsfensters installiert hat, kann diesen Abschnitt überspringen.

Wie passt der Vorfall in die Shai-Hulud-Welle?

Der Bitwarden-CLI-Vorfall ist kein isoliertes Ereignis. Er ist Teil einer grösseren Welle von Supply-Chain-Angriffen auf das npm-Ökosystem, die unter dem Namen Shai-Hulud läuft. Das Muster ist dabei ähnlich. Die Angreifer kompromittieren entweder ein Entwicklerkonto oder einen Build-Schritt eines weiterverwendeten Werkzeugs (im aktuellen Fall die GitHub-Action checkmarx/ast-github-action), schleusen Schadcode in das normale Veröffentlichungsverfahren ein und lassen das Paket über offizielle Kanäle verteilen. Die Palo Alto Unit 42 verfolgt diese Welle seit Anfang 2026 mit fortlaufenden Updates.

Für jeden, der Software aus Paket-Repositorien bezieht, lässt sich daraus eine Lehre ziehen. Das Vertrauen in npm, PyPI, Maven Central oder Cargo hängt nicht nur vom Repository selbst ab, sondern auch von jedem Glied in der Lieferkette des Pakets. Eine manipulierte GitHub-Action eines Drittanbieters kann ausreichen, um eine vertrauenswürdige Veröffentlichung zu vergiften. Diese Form der Supply-Chain-Attacke ist nicht neu (SolarWinds 2020, xz-utils 2024), aber die Häufigkeit steigt und sie betrifft inzwischen auch zunehmend Sicherheits-Werkzeuge selbst. Darin liegt selbstverständlich eine gewisse Ironie.

Solltest du Bitwarden wechseln?

Die kurze Antwort lautet nein, jedenfalls nicht wegen dieses Vorfalls. Bitwarden betreibt ein Bug-Bounty-Programm und öffentliche Audit-Verfahren. Der Server-Code und die Clients sind quelloffen, was die Reaktionsgeschwindigkeit auf solche Vorfälle erleichtert. Der Angriff vom 22. April war ein Angriff auf das Build-Werkzeug einer Drittanbieter-Pipeline und nicht auf den Tresor und nicht auf die Bitwarden-Infrastruktur. Auch 1Password, NordPass und Proton Pass wären in einer vergleichbaren Konstellation einem ähnlichen Risiko ausgesetzt.

Was sich aus dem Vorfall lernen lässt, ist eher struktureller Natur. Wer Bitwarden in einem KMU-Setup mit eigener Infrastruktur ausrollt, hat mit der Self-Hosting-Variante eine Option, den Tresor und die Verwaltungsschnittstelle vollständig in der eigenen Schweizer Umgebung zu betreiben. Dieser Pfad ist im Vergleich der Passwort-Manager für KMUs in der Schweiz ausführlich beschrieben. Self-Hosting verlagert die Verantwortung für Patches und Backups in dein eigenes IT-Team, schliesst aber zugleich Drittanbieter-Pipelines aus dem Vertrauenspfad aus.

Was bedeutet der Vorfall für KMUs in der Schweiz?

Für die meisten KMUs ist der Vorfall vor allem ein Anlass zur Bestandsaufnahme, weniger zur Migration. Drei Fragen lohnen sich.

- Prüfe, ob euer Entwicklungs- oder DevOps-Team die Bitwarden-CLI in Build-Pipelines einsetzt. Falls ja, kontrolliert die installierten Versionen auf Build-Servern, in CI-Container-Images und auf den Maschinen einzelner Mitarbeitenden.

- Erstellt ein Inventar der npm-Werkzeuge in eurer Build-Pipeline. Welche Drittanbieter-Actions, welche Pakete mit

preinstall-Skripten und welche globalen npm-Installationen laufen tatsächlich? Einnpm ls -g --depth=0auf jeder Build-Maschine ist ein Anfang. - Definiert ein Vorgehen für vergleichbare Vorfälle. Klärt im Voraus, wer das Team informiert, wer welche Geheimnisse rotiert und wer die GitHub-Aktivität prüft. Eine halbseitige Anweisung kostet wenig Zeit und hilft ungemein im Ernstfall.

Aus regulatorischer Sicht ist der Vorfall in der Schweiz zudem eine Gelegenheit, die Meldepflicht nach nDSG zu prüfen. Wer auf einem betroffenen Build-Server Personendaten verarbeitet hat und nachweisen kann, dass die Schadsoftware Zugriff auf diese Daten hatte, sollte den Vorfall an das BACS melden. Im wahrscheinlicheren Fall, dass die Schadsoftware nur Build-Geheimnisse abgegriffen hat und keine Kundendaten betroffen sind, ist eine Meldung in der Regel nicht erforderlich, eine interne Dokumentation aber dennoch sinnvoll.

Der Bitwarden-CLI-Vorfall ist ein lehrreiches Beispiel für eine Klasse von Angriffen, die sich nicht durch Tresortechnik mitigieren lässt, sondern durch Lieferkettenhygiene. Die Verteidigung beginnt bei Patch-Management, bei der Auswahl der Drittanbieter-Werkzeuge in der eigenen Pipeline und bei einer Bestandsaufnahme der Geheimnisse, die in Entwicklungsumgebungen lagern. Damit ein Passwort-Manager eine Organisation strukturell schützt, gehört das Werkzeug-Ökosystem rundherum genauso zur Bewertung wie der Tresor selbst.