Credential Stuffing: Ein wiederverwendetes Passwort, viele kompromittierte Konten

TL;DR

- Passwörter werden weiterhin häufig wiederverwendet. Nur rund sechs Prozent sind einzigartig.

- Dabei müssen Angreifer nicht wissen, bei welchen anderen Diensten du dasselbe Passwort verwendest. Sie testen geleakte Zugangsdaten automatisiert bei anderen gängigen Online-Diensten (Credential Stuffing).

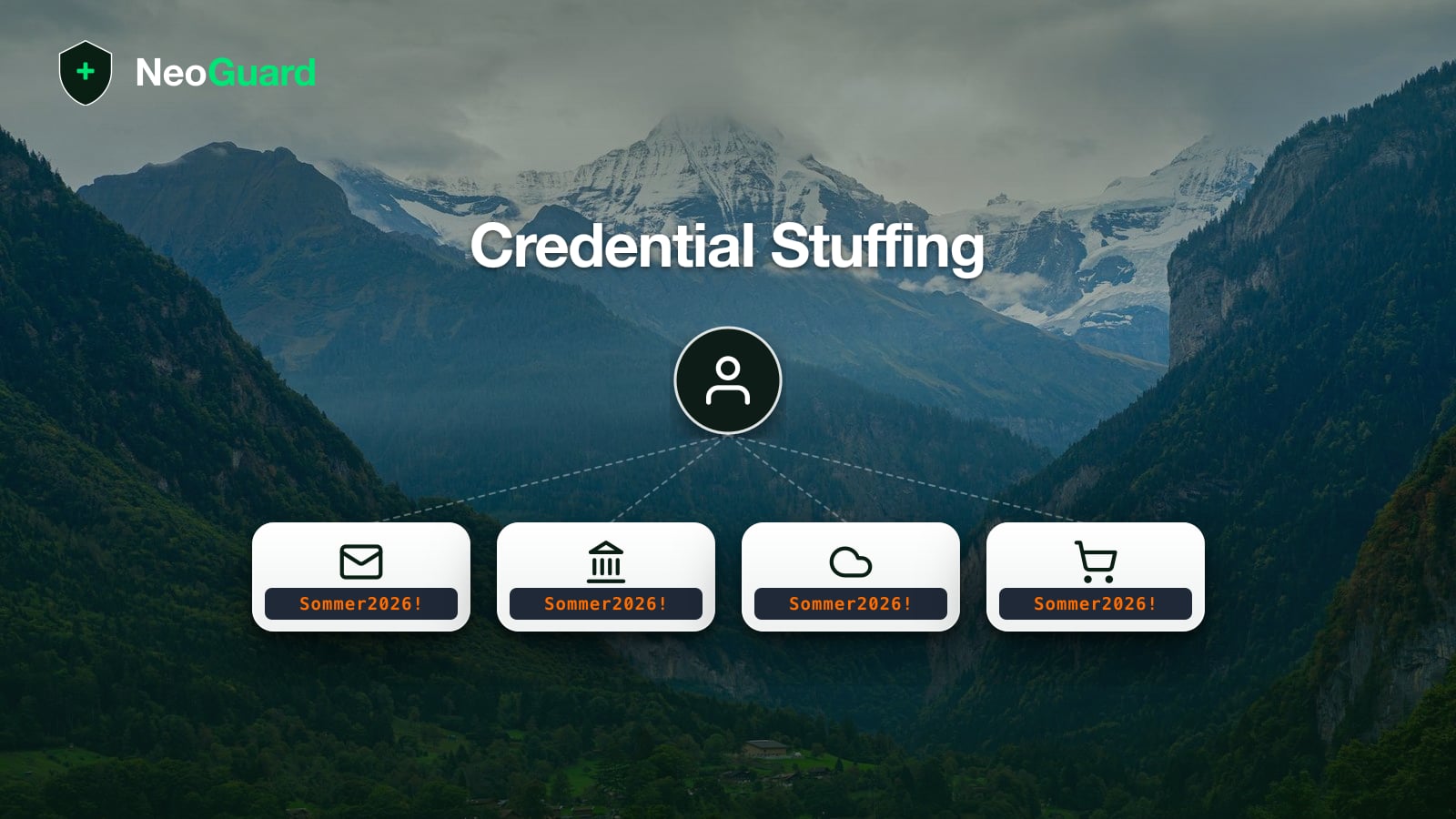

- Muster wie

Sommer2025!undSommer2026!machen Passwörter für Angreifer vorhersehbar. - Eine der wirksamsten Einzelmassnahmen bleibt ein Passwort-Manager, der pro Dienst ein einzigartiges, zufälliges Passwort erzeugt, ergänzt durch Passkeys wo verfügbar und 2FA auf den wichtigen Konten.

Wenn deine Mailadresse in einer Datenpanne auftaucht, geht der Puls meistens erst einmal hoch. Auf den zweiten Gedanken folgt die Beruhigung. Den Dienst nutze ich kaum noch, das Passwort kennt sonst niemand. Diese Annahme klingt logisch, ist aber genau die Lücke, die Credential Stuffing seit Jahren ausnutzt. In einer Auswertung von geleakten Passwörtern kam Cybernews zu dem Schluss, dass nur ein kleiner Bruchteil einzigartig ist. Diese Wiederverwendung ist die Grundlage des gesamten Angriffstyps.

Was ist Credential Stuffing?

Credential Stuffing ist ein automatisierter Angriff, bei dem ein Angreifer eine Liste von E-Mail-Adressen und Passwörtern aus früheren Datenpannen nimmt und diese Kombinationen bei vielen anderen Diensten ausprobiert. Verizon hat für den Data Breach Investigations Report 2025 Single-Sign-On-Logs ausgewertet und kommt zum Schluss, dass im Median 19 Prozent aller täglichen Anmeldeversuche auf Unternehmensplattformen Credential-Stuffing-Versuche sind, bei grösseren Unternehmen sogar 25 Prozent. Auch das BACS warnt in seiner aktuellen S-U-P-E-R-Kampagne ausdrücklich, dass Angreifer erbeutete Zugangsdaten automatisiert auf weiteren Plattformen testen. Besonders das Mailkonto wird dabei zum Schlüssel, weil sich darüber Passwörter anderer Dienste zurücksetzen lassen.

Hier zeigt sich der Trugschluss. Viele Menschen denken, dass ein geleaktes Passwort ja sonst niemand kennt und niemand weiss, bei welchen anderen Diensten es noch im Einsatz ist. Das stimmt im wörtlichen Sinn, ist aber nicht allzu relevant. Der Angreifer muss es nicht wissen. Er nimmt die Mailadresse und das geleakte Passwort und testet die Kombination automatisiert bei Gmail, Outlook, Microsoft 365, iCloud, AWS, GitHub, PayPal, Twint, Amazon, Steam, Netflix und so weiter. Pro Versuch sind das Bruchteile einer Sekunde, und ein Angreifer kann zehntausende Konten parallel prüfen. Die Erfolgsquote pro Liste liegt zwar nur bei wenigen Prozent, aber bei grösseren Datensätzen im Umlauf sind das zahlreiche erfolgreich übernommene Konten.

Wie diese Kette in der Praxis abläuft, hat das BACS bereits 2024 dokumentiert. In einem Schweizer Fall mit über 20 000 Franken Schaden gab eine betroffene Person ein Passwort einer scheinbar unkritischen Webseite auf einer Phishing-Seite ein. Die Angreifer nutzten dieses eine Passwort danach, um sich der Reihe nach bei weiteren Konten anzumelden, bis sie eine Krypto-Wallet leerräumten. Der Einstieg war ein einziges, an einer einzigen Stelle wiederverwendetes Passwort.

Wie unterscheidet sich Credential Stuffing von Password Spray?

Credential Stuffing wird in vielen Artikeln synonym mit «Brute-Force-Angriff» gleichgesetzt. Das ist unpräzise. Es lohnt sich, drei verwandte Angriffstypen zu trennen, weil die Verteidigung jeweils etwas anders aussieht.

- Credential Stuffing. Der Angreifer hat echte E-Mail/Passwort-Paare aus einer Datenpanne und testet sie bei vielen Diensten, um Konten zu finden, bei denen du dasselbe Passwort wiederverwendet hast.

- Password Spray. Der Angreifer hat eine Liste von E-Mail-Adressen, aber kein dazu passendes Passwort. Stattdessen testet er einige wenige, sehr häufige Passwörter (

Welcome1,Sommer2026!oderFirma2025!) gegen alle E-Mail-Adressen und sucht nach Konten mit schwachem oder vorhersehbarem Passwort. - Brute Force. Der Angreifer probiert systematisch alle möglichen Zeichenkombinationen oder Wörterbuchwörter gegen ein einzelnes Konto. Login-Limits und Sperren auf der Anbieterseite machen Brute Force in der Praxis seltener als die anderen beiden.

Credential Stuffing nutzt also die Wiederverwendung aus, Password Spray die Vorhersehbarkeit. Ein Passwort-Manager, der pro Dienst ein einzigartiges, zufälliges Passwort generiert, hebelt beide Angriffstypen gleichzeitig aus.

Wie wirksam Password Spray gegen vermeintlich gut gesicherte Organisationen ist, zeigt der Fall Midnight Blizzard Anfang 2024. Der staatlich unterstützte Akteur verschaffte sich mit einem Password-Spray gegen einen alten Test-Account ohne MFA Zugang zu Microsoft-Konten, darunter E-Mails der Geschäftsleitung. Die Methode war low-and-slow, also wenige Versuche pro Konto und nur sehr häufige Passwörter, womit sie unter den gängigen Lockout-Schwellen blieb.

Helfen Muster wie «Sommer2026!»?

Genauso verbreitet wie «das Passwort kennt ja sonst niemand» ist die Annahme, dass ein Muster mit kleiner Variation Sicherheit bringt. Sommer2025! für Gmail, Sommer2026! für Office 365, Winter2025! für die Bank. Was sich für jemanden, der sich Passwörter merken muss, nach einem vernünftigen Kompromiss anfühlt, ist für einen Angreifer ein bekanntes Muster.

Die gängigen Cracking-Tools wenden seit Jahren regelbasierte Mutationen auf bekannte Wörterlisten an. Jahreszahl am Ende anhängen, erste Stelle gross schreiben, Sonderzeichen am Schluss ergänzen oder a durch @ ersetzen. Wenn Sommer2024! einmal in einer Datenpanne auftaucht, sind Sommer2025! und Sommer2026! in den nächsten Versuchen automatisch mit drin. Genau diese vorhersehbaren Muster sind zudem das Hauptziel von Password-Spray-Angriffen. Der Angreifer benötigt deine geleakte Liste gar nicht, er rät einfach Sommer2026! gegen tausend E-Mail-Adressen und findet so Treffer.

Was ändert KI an der Bedrohungslage?

Das musterbasierte Cracken von Passwörtern ist nicht neu. Hashcat-Mutationsregeln sind seit geraumer Zeit produktiv im Einsatz. Was sich mit generativer KI ändert, sind die Kosten der personalisierten Variante.

Bisher war die Reconnaissance gegen einzelne Personen aufwendig. Wer dein wahrscheinliches Passwortmuster aus deinen öffentlichen Profilen ableiten wollte (Hundename, Lieblingsverein, Geburtsjahr eines Kindes oder Lieblingsalbum), musste manuell recherchieren. Die Bausteine für eine automatisierte Variante sind heute alle vorhanden, von KI-gestütztem Profil-Scraping bis zur Übergabe an Mutationsregeln. Anthropic schreibt im Threat Intelligence Report vom August 2025, dass Claude Code in mehreren Fällen für Credential-Angriffe und Active-Directory-Reconnaissance eingesetzt wurde. Im November 2025 dokumentierte Anthropic die erste KI-orchestrierte Cyber-Spionage-Kampagne, bei der Claude weitgehend autonom Anmeldedaten extrahierte und Netzwerkkarten erstellte.

Ein Passwort mit persönlichem Bezug lässt sich heute einfacher raten. Selbst wenn niemand gezielt hinter dir her ist, läuft die Recherche im Hintergrund automatisiert mit.

Was kannst du konkret tun?

Vier Massnahmen schliessen den Grossteil der Angriffsfläche, die Credential Stuffing und Password Spray ausnutzen.

- Setze einen Passwort-Manager ein. Er erzeugt für jeden Dienst ein einzigartiges, zufälliges Passwort. Ein Manager wie NordPass, 1Password oder Proton Pass generiert die Zugangsdaten und füllt sie automatisch aus, sodass die Wiederverwendung gar nicht erst zur Versuchung wird. Welcher Manager zu welchem Team passt, vergleichen wir im Guide Passwort-Manager für KMUs in der Schweiz.

- Nutze Passkeys, wo Dienste sie anbieten. Passkeys ersetzen Passwort und zweiten Faktor in einem Schritt, sind an die Domain gebunden und lassen sich nicht über Phishing-Proxies abfangen. Viele Passwort-Manager unterstützen Passkeys bereits.

- Aktiviere 2FA auf den wichtigen Konten. Mailkonto, Banking, Cloud-Speicher und Identity-Provider gehören dazu. Microsoft beziffert die Wirkung moderner MFA im Digital Defense Report 2025 mit über 99 Prozent geblockter unbefugter Login-Versuche, womit ein zweiter Faktor automatisierte Anmeldungen mit geleakten Passwörtern weitgehend verhindert. SMS-Codes lassen sich per SIM-Swap übernehmen, deshalb sind TOTP-Apps die solidere Standardwahl. Für Admin- und Owner-Accounts empfehlen sich Hardware-Keys wie YubiKey oder Titan, die wie Passkeys an die Domain gebunden und damit auch gegen Echtzeit-Phishing-Proxies geschützt sind.

- Aktiviere Breach-Monitoring. Dienste wie Have I Been Pwned oder das integrierte Monitoring deines Passwort-Managers (1Password Watchtower, NordPass Breach Scanner oder Pass Monitor in Proton Pass) melden, sobald eine deiner Mailadressen in einer neuen Datenpanne auftaucht. Damit kannst du betroffene Passwörter gezielt ändern.

Credential Stuffing rechnet sich für Angreifer nur, solange Passwörter wiederverwendet werden. Sobald du pro Dienst ein einzigartiges Passwort hinterlegst oder Passkeys verwendest, geht ihre Erfolgsquote gegen null. Genau deshalb ist ein Passwort-Manager die strukturelle Antwort auf einen der häufigsten Identitätsangriffe.

Für Links auf dieser Seite kann NeoGuard eine Provision vom Anbieter erhalten. Dies hat keinen Einfluss auf unsere redaktionellen Empfehlungen. Siehe unsere Datenschutzerklärung für Details.