Proton Pass for Business

Proton Pass for Business ist die Team-Variante des Passwort-Managers von Proton. Der Tresor läuft nach dem Zero-Knowledge-Prinzip (zero-access-verschlüsselt, das heisst Proton selbst kann deine Zugangsdaten nicht lesen). Proton Pass for Business ist auf Teams zugeschnitten, die SSO, SCIM-Provisionierung, Aktivitätsprotokolle und zentral durchsetzbare Richtlinien benötigen.

Zwei Dinge heben Proton Pass Business von 1Password Business und Bitwarden Teams ab. Erstens ist Proton ein Schweizer Anbieter. Die Proton AG hat ihren Hauptsitz in Genf, die Daten liegen in Rechenzentren in Zürich und Frankfurt, und Rechnungen lassen sich in CHF per Banküberweisung begleichen. Für KMUs in der Schweiz ist das ein wichtiger Punkt. Zweitens sind Hide My Email-Aliase über die SimpleLogin-Integration nativ enthalten und nicht nur als externe Anbindung verfügbar.

Wie umfassend einzelne Anbieter Metadaten verschlüsseln, unterscheidet sich. Bei Proton Pass sind neben den Passwörtern selbst auch Tresornamen, Titel von Einträgen, Tags und die Freigabestruktur Ende-zu-Ende-verschlüsselt (also zum Beispiel die Information, dass der Tresor «Finanzen» zwischen CFO und Buchhaltung mit Lesezugriff geteilt ist).

Proton Pass ist noch ein recht neues Produkt im Vergleich zu etablierten Anbietern. Das merkt man an ein paar Stellen. In diesem Guide gehen wir auf die wesentlichen Aspekte ein.

Was Proton Pass for Business leistet

Jeder Nutzer bekommt verschlüsselte Tresore für Passwörter, Passkeys, TOTP-Codes, Kreditkarten, Identitäten (persönliche Profildaten) und (im Professional-Plan) Datei-Anhänge bis 100 MB pro Eintrag. Admins richten Nutzende über SAML 2.0 SSO oder SCIM ein, erzwingen 2FA, teilen Tresore mit granularen Berechtigungen und werten Aktivitätsprotokolle in einem Web-Admin-Panel aus. Hide My Email-Aliase sind für jeden Nutzer inklusive.

Von der Architektur her unterscheidet sich Proton Pass von den meisten Team-Passwort-Managern. Tresorschlüssel werden aus deinem Passwort auf deinem Gerät abgeleitet. Die Server von Proton sehen den Entschlüsselungsschlüssel nie. Selbst die Metadaten (Tresornamen, Titel von Einträgen, Tags und Freigabestruktur) sind zusammen mit den Inhalten verschlüsselt. Ein kompromittierter Proton-Server oder eine gerichtliche Anordnung würde nur verschlüsselte Datenblöcke liefern, unabhängig davon, aus welchem Land die Anfrage kommt.

Für wen ist Proton Pass for Business gedacht?

- KMUs in der Schweiz und DACH-Teams, die bereits Proton nutzen und Zugangsdaten, E-Mail, Kalender und Dateien unter einem Admin-Panel mit Schweizer Jurisdiktion verwalten möchten. Die Proton Business Suite bündelt Pass mit Mail, Drive, Calendar und VPN. Der Preis für die Suite liegt unter dem, was du zahlst, wenn du dir einzelne Tools zusammenstückelst.

- Datenschutzbewusste Teams mit Pflichten unter dem nDSG. Zero-Access-Verschlüsselung stützt direkt die «angemessenen technischen und organisatorischen Massnahmen» nach Art. 8 nDSG, und die Zahlung per Banküberweisung in CHF räumt eine typische Hürde im Beschaffungsprozess für Schweizer Finanzabteilungen aus dem Weg.

- Kleine Teams von 3 bis 50 Personen, die SAML SSO und SCIM ohne den 1Password-Aufpreis benötigen. Proton Pass Professional liegt preislich pro Nutzer unter 1Password Business, sobald andere Proton-Dienste mit dabei sind. Enterprise-Identity-Funktionen sind bereits im Professional-Plan enthalten und nicht hinter einem Custom-Quote-Enterprise-Plan versteckt.

- Journalistinnen, NGOs und aktivistische Organisationen, für die die Jurisdiktion ihres Passwort-Managers aus denselben Gründen zählt wie die von Proton Mail. Proton ist dafür bekannt, sich gegen Datenanfragen zu wehren, bei denen das Schweizer Recht keine Mitwirkung erzwingt.

Proton Pass for Business testen →

Wichtige Funktionen

Zero-Access-Verschlüsselung für den gesamten Tresor

Jeder Eintrag in deinem Tresor wird mit einem Schlüssel verschlüsselt, der aus deinem Passwort abgeleitet wird. Proton kann aufgrund der kryptografischen Prinzipien die unverschlüsselten Inhalte nie sehen. Das ist ein wesentlicher Vorteil gegenüber einer Regelung, die nur auf Zugriffsrichtlinien und Versprechen eines Anbieters beruht. Über die Passwörter hinaus sind bei Proton Pass auch die Metadaten (Tresornamen, Titel von Einträgen, Tags und Freigabestruktur) Ende-zu-Ende-verschlüsselt. Ein kompromittierter Server oder eine gerichtliche Anordnung würde verschlüsselte Datenblöcke liefern, kein lesbares Verzeichnis dessen, wo dein Team sich überall einloggt.

Die Clients für Proton Pass sind quelloffen. Dies umfasst die Desktop-Applikationen für Windows, macOS oder Linux, die Browser-Erweiterungen für Chrome, Firefox, Edge oder Safari, sowie die Mobile Apps für iOS und Android. Das Berliner Sicherheitsteam Cure53 hat 2023 das Gesamtsystem geprüft und der Sicherheitsarchitektur insgesamt ein «commendable» (vorbildlich) ausgestellt. Alle gemeldeten Probleme wurden bis auf einen Edge-Case behoben. Dabei handelt es sich um ein Problem mit der Autofill-Funktion bei Android-Geräten, das unter gewissen Umständen Subdomain-Spoofing-Angriffe ermöglicht. Proton hat erklärt, dass sich das Problem nicht beheben lässt, da die Ursache im Android-Betriebssystem liegt. Der Edge-Case ist Stand April 2026 noch nicht gelöst.

SSO, SCIM und Admin-Kontrollen (Pass Professional)

Proton Pass Professional ergänzt SAML 2.0 SSO mit Microsoft Entra ID, Okta, Google Workspace und Cisco Duo, sowie zusätzlich SCIM-Provisionierung mit Entra ID und Okta. Admins können 2FA organisationsweit erzwingen, Passwörter vor dem Speichern gegen Richtlinien prüfen lassen und Aktivitätsprotokolle im Admin-Panel auswerten. Die SIEM-Integration streamt Logs an Splunk, Elastic oder vergleichbare Systeme. Für die Automatisierung steht ein Command-Line-Interface (CLI) bereit.

Was Proton Pass nicht bietet, ist eine native LDAP- oder direkte On-Premises-Anbindung ans Active Directory. Wenn dein Team gegen ein lokales AD authentifiziert, ohne dass ein Identity-Provider davorgeschaltet ist, ist das mit Proton Pass Business nur schwer abbildbar. Der pragmatischste Umweg ist Duo SSO, weil sich damit ein On-Prem-AD über SAML mit Proton verbinden lässt.

Hide My Email-Aliase

Jeder Nutzer bekommt unbegrenzte Wegwerf-Aliase. Damit kannst du dich bei Anbieterportalen, SaaS-Tools oder einmaligen Diensten mit einem Alias wie [email protected] anmelden, der eingehende E-Mails an dein echtes Postfach weiterleitet. Häufen sich bei einem Alias Spam-Nachrichten oder wird der Anbieter kompromittiert, deaktivierst du ihn mit einem Klick. So lassen sich deine Domain und deine echte Adresse wirksam gegen Phishing und gegen geleakte Anbieterlisten abschirmen.

Die Alias-Domains rotieren je nach Konto zwischen passmail.net, passinbox.com, slmail.me und aleeas.com. Über die Synchronisation mit SimpleLogin lassen sich Aliase aus beiden Oberflächen einfach verwalten.

Speicherung von Passkeys und TOTP

Proton Pass speichert Passkeys und TOTP-Seeds neben den Passwörtern, synchronisiert sie über Geräte hinweg und füllt sie in Browsern und auf Mobilgeräten automatisch aus. Dies ist aus Sicherheitssicht ein Kompromiss. Wenn das Passwort und der zugehörige TOTP-Code im selben Tresor liegen, sind bei einem kompromittierten Tresor beide Faktoren betroffen. Proton mildert das mit drei Schichten. Proton Sentinel überwacht den Kontozugriff, das Proton-Konto selbst lässt sich mit einem Hardware-Key absichern, und das optionale Extra-Passwort schützt den Pass-Tresor zusätzlich zum Konto-Login (siehe Abschnitt unten). Für hochwertige Konten (primäre E-Mail, Banking, Admin-Logins) empfehlen wir trotzdem, TOTP in einer dedizierten Authenticator-App wie Ente Auth oder Aegis zu belassen.

Bestehende TOTP-Geheimnisse aus Google Authenticator lassen sich nicht direkt importieren. Der dokumentierte Umweg führt über 2FAS Auth als Zwischenstation.

Datei-Anhänge und Tresor-Sharing

In Proton Pass Professional kann jeder Tresor-Eintrag Datei-Anhänge bis 100 MB umfassen. Tresore lassen sich mit jeweils bis zu zehn Personen teilen. Die Berechtigungen lassen sich dabei pro Tresor abstufen, etwa nur Lesen eines Passworts oder zusätzlich die Bearbeitung. Im Professional-Plan stehen bis zu 50 Tresore pro Nutzer zur Verfügung.

Was im Vergleich zu 1Password Business fehlt, ist eine verschachtelte Ordnerhierarchie innerhalb der Tresore. Du kannst Items also nicht in Unterordner gliedern, sondern nur über mehrere Tresore verteilen. Bei fünf Personen funktioniert das gut, bei 50 wird es schwieriger, dutzende Passwörter und Secrets pro Kontext übersichtlich zu strukturieren.

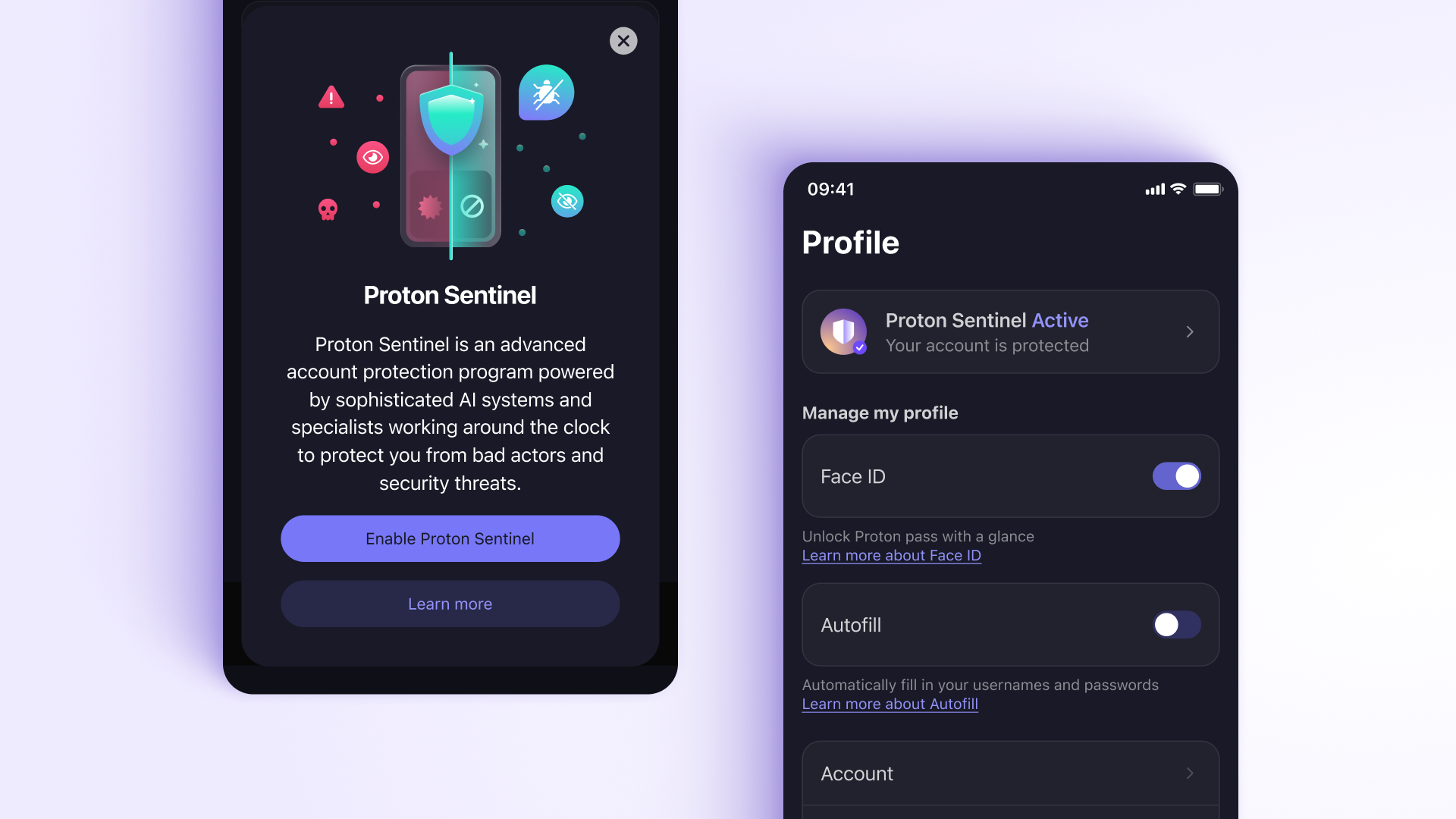

Proton Sentinel (erweiterter Kontoschutz)

Proton Sentinel ist eine weitere Schutzschicht, die nicht nur Proton Pass, sondern alle Dienste desselben Proton-Kontos abdeckt (z. B. Pass, Mail, Drive oder VPN). Sentinel überwacht Login-Versuche, blockiert verdächtige Zugriffe (ungewöhnliche Geräte, Standorte oder Verhaltensmuster) und schickt Warnungen, wenn in bekannten Leak-Datenbanken Zugangsdaten zu deinen Aliassen auftauchen. Es lohnt sich, den Login-Verlauf einmal pro Woche zu prüfen, etwa wenn neue Teammitglieder onboarden oder neue Integrationen aktiviert werden.

Den Watchtower-Gegenpart von 1Password (Tresor-Hygiene, wiederverwendete und schwache Passwörter, Einträge in bekannten Breach-Listen und Lücken bei der 2FA-Abdeckung) füllt Proton mit Pass Monitor innerhalb von Proton Pass selbst. Pass Monitor markiert kompromittierte Zugangsdaten, schwache oder wiederverwendete Passwörter und Logins ohne 2FA und liefert Warnungen in Echtzeit, wenn eine deiner Adressen in einem Datenleck auftaucht. Sentinel und Pass Monitor ergänzen sich daher. Sentinel adressiert die aktive Kontoabwehr (verdächtige Logins in Echtzeit blockieren, ungewöhnliche Geräte und Standorte sichtbar machen), Pass Monitor die Tresor-Hygiene.

Beide Schichten sind in bezahlten Proton-Konten ohne Aufpreis enthalten. Für KMUs ist das eine kleine, aber nützliche Sicherheitsmassnahme. Admins, die Login-Verlauf und Breach-Warnungen prüfen, sehen ungewöhnliche Aktivität und können handeln, bevor daraus Sicherheitsvorfälle entstehen.

Extra-Passwort

Du kannst Proton Pass mit einem Extra-Passwort schützen. Dieses zweite Passwort wird jedes Mal abgefragt, wenn ein Tresor geöffnet wird. Der Hintergrund ist, dass Proton mit einem einzigen Login mehrere Dienste anbietet. Ein einziges Proton-Konto schaltet Mail, Drive, Calendar, VPN und Pass in einer Sitzung frei. Das ist bequem, macht das Konto-Passwort aber zu einem Single Point of Failure über alle Proton-Dienste hinweg. Dedizierte Passwort-Manager wie 1Password und Bitwarden haben dieses Problem nicht, weil ihr Master-Passwort nur den Tresor schützt.

Das Extra-Passwort schliesst diese Lücke. Wird das Proton-Konto-Passwort durch Credential Stuffing oder Wiederverwendung kompromittiert, kommt der Angreifer an Mail, Drive und Calendar, aber ohne das separate Extra-Passwort nicht an Tresorinhalte. Jeder Nutzer kann das Extra-Passwort in den eigenen Sicherheitseinstellungen aktivieren.

Notfall-Zugriff

Notfall-Zugriffe sind in kritischen Situationen wie einem ungeplanten Krankenhausaufenthalt, Geräteverlust oder im schlimmsten Fall einem Todesfall wichtig, um einen kontinuierlichen Betrieb sicherzustellen.

Du kannst bis zu fünf Vertrauenspersonen benennen, die nach einer konfigurierbaren Wartezeit (Tage bis Monate) Zugriff auf dein Konto anfragen können. Die Wartezeit gibt dir Zeit, die Anfrage zu stornieren, falls sie unerwartet kommt. Die Zero-Knowledge-Verschlüsselung bleibt durchgehend gewahrt. Schlüssel laufen nur in verschlüsselter Form über Proton, und der Zugriff lässt sich jederzeit widerrufen.

Für Einzelunternehmen ist eine vertraute Buchhalterin oder ein Partner mit langer Wartezeit die stressärmere Variante, statt gedruckte Wiederherstellungs-Codes im Safe aufzubewahren.

Die Funktion setzt eine Proton-E-Mail-Adresse am Konto voraus. Wer nur VPN oder Pass Plus mit externer Adresse nutzt, kann sie aktuell nicht verwenden.

Migration von 1Password, Bitwarden, LastPass und KeePass

Proton Pass ermöglicht es, bestehende Passwörter und Secrets aus 1Password (1PUX-Format), Bitwarden (JSON), LastPass (CSV), NordPass und KeePass (XML) zu importieren. Laut Rückmeldungen aus der Online-Community werden normale Zugangsdaten zuverlässig übernommen. Schwieriger wird es bei den TOTP-Seeds. Beim Wechsel von Bitwarden lassen sich die TOTP-Seeds vollständig aus dem JSON-Export übertragen, bei anderen Anbietern ist das nicht verlässlich der Fall. Typische Stolperfallen sind zweite Passwörter unter einem einzigen Login-Eintrag (gehen verloren) und LastPass-Identitätsprofile (für die es in Proton Pass keine entsprechende Struktur gibt). Auch eine bestehende Ordnerhierarchie, etwa aus 1Password, wird nicht übernommen. Die Einträge landen in einem Standardtresor und müssen anschliessend manuell umsortiert werden.

Was Proton Pass for Business nicht leistet

- Keine native LDAP- oder direkte On-Premises-Anbindung an Active Directory. Der Umweg führt über Entra ID, Okta, Google Workspace oder Duo SSO. Teams, die noch auf On-Prem-AD ohne Identity-Provider laufen, müssen erst einen davorschalten.

- Kein Travel Mode. Die 1Password-Funktion, Tresore an Grenzübergängen vorübergehend zu verstecken, fehlt. Relevant für Journalistinnen, Aktivisten oder alle, die mit sensiblen Zugangsdaten auf dem Gerät über Grenzen reisen.

- Keine verschachtelte Ordnerhierarchie innerhalb von Tresoren. Items lassen sich nur über mehrere Tresore verteilen, nicht in Unterordner gliedern. Für kleine Teams ist das in Ordnung, ab 30 Personen mit dutzenden geteilten Kontexten wird die Struktur unübersichtlich.

- Noch keine biometrische Entsperrung für die Browser-Erweiterung. Auf dem Desktop (Touch ID, Windows Hello) und auf Mobile (Touch ID, Face ID) funktioniert biometrisches Entsperren. Die Browser-Erweiterung steht seit Winter 2024 auf der Roadmap und ist Stand April 2026 immer noch nicht ausgeliefert. Sie fällt auf PIN- oder Passwort-Auto-Lock zurück.

- Kein direkter Import aus Google Authenticator. Aus Bitwarden lassen sich die TOTP-Seeds per JSON-Export vollständig übernehmen. Der proprietäre QR-Code-Export von Google Authenticator benötigt den Umweg über 2FAS Auth.

- Autofill auf Android ist unzuverlässig. Das war über 2025 und bis ins Frühjahr 2026 die häufigste Rückmeldung der Nutzenden. Bei Formularen, die vom Standard abweichen, bleiben Vorschläge und Speichern-Dialoge gelegentlich aus. Wenn dein Team viel mit Android-Geräten arbeitet, teste die App zuerst in einer kleinen Pilotgruppe, bevor du den Rollout für alle freigibst.

- Kein Live-Chat-Support. Hilfe gibt es ausschliesslich über die Dokumentation und das Ticket-System. Die Antwortzeiten sind im Rahmen, aber für Enterprise-Kunden fehlt ein direkter Eskalationsweg, wenn es schnell gehen muss.

Preise

Proton Pass for Business gibt es in zwei Varianten. Pass Essentials deckt Tresor-Sharing, das Admin-Panel und unbegrenzten Passwort-Speicher ab. Pass Professional (mindestens 3 Nutzende) ergänzt SAML SSO, SCIM-Provisionierung, SIEM-Integration, Aktivitätsprotokolle, Datei-Anhänge, das CLI und Enterprise-Richtlinien. Pass Professional steckt auch in der Proton Business Suite, gemeinsam mit Mail, Drive, Calendar und VPN unter einem Admin-Panel. Das ist die bessere Variante, sobald dein Team Proton für mehr als nur Zugangsdaten verwendet.

Die Abrechnung läuft jährlich oder monatlich (jährlich ist günstiger). Unterstützte Währungen sind CHF, EUR und USD. Neben der Zahlung per Kreditkarte sind auch Banküberweisungen in CHF möglich. Damit fällt eine typische Hürde im Beschaffungsprozess weg.

Aktuelle Preise auf der Proton Pass Business-Preisseite.

Wie schneidet Proton Pass for Business im Vergleich ab?

| Proton Pass Business | 1Password Business | Bitwarden Teams | |

|---|---|---|---|

| Jurisdiktion | Schweiz | Kanada | USA |

| Open Source | Ja (alle Clients) | Nein | Ja |

| SAML SSO | Ja (Professional) | Ja | Ja |

| SCIM-Provisionierung | Ja (Entra, Okta) | Ja | Ja |

| Natives LDAP / On-Prem-AD | Nein | Nein (nur SSO) | Ja (Self-Hosting) |

| Travel Mode | Nein | Ja | Nein |

| Passkey-Unterstützung | Ja | Ja | Ja |

| Hide My Email-Aliase | Inklusive (SimpleLogin) | Nur Integration | Nur Integration |

| Notfall-Zugriff (Vertrauenspersonen) | Ja | Ja | Nein |

| Banküberweisung in CHF | Ja | Über Vertrieb | Über Vertrieb |

| Am besten für | KMUs in der Schweiz, Proton-Ökosystem, jurisdiktionssensible Teams | Reife Admin-Funktionen, entwicklerlastige Teams | Budgetbewusst, Open Source, Self-Hosting-Option |

Welche Rolle ein Passwort-Manager in einem Schweizer Security-Stack einnimmt, erfährst du hier VPN und Passwort-Manager: Was lohnt sich?

Relevanz für die Schweiz (und deren Grenzen)

Die Proton AG hat ihren Hauptsitz in Genf und untersteht primär dem Schweizer Recht. Die Tresordaten verteilen sich auf Rechenzentren in Zürich (Schweiz) und Frankfurt (Deutschland). Beide Rechenzentren werden direkt von der Proton AG betrieben. Die Schweiz kennt kein direktes Pendant zum US CLOUD Act (Clarifying Lawful Overseas Use of Data Act), und dank EU-Angemessenheitsstatus gelten bei Proton gespeicherte Daten aus Sicht der DSGVO als EU-intern. Standardvertragsklauseln sind also nicht erforderlich, wenn du EU-Kunden betreust.

Für KMUs in der Schweiz, die unter dem nDSG operieren, stützt ein Zero-Knowledge-Passwort-Manager direkt die Anforderung aus Art. 8 nDSG, «angemessene technische und organisatorische Massnahmen» umzusetzen. Das kryptografische Modell sorgt dafür, dass selbst ein erfolgreicher Rechtsweg gegen Proton keine lesbaren Zugangsdaten liefert. Die Möglichkeit, per Banküberweisung in CHF zu zahlen, erspart Schweizer Finanzabteilungen die sonst übliche Kartenabrechnung in US-Dollar. Im Beschaffungsprozess kann das ein echter Vorteil sein.

Aus Schweizer Sicht gibt es eine interessante Fallstudie der SPIE Switzerland AG (Sitz in Wallisellen), die von Proton selbst veröffentlicht wurde. Sie beschreibt, wie SPIE ihr Schweizer Büro mit über 400 Mitarbeitenden von KeePass auf Proton Pass umgestellt hat. Die Erfahrungen aus der Migration sind für alle nützlich, die einen ähnlichen Schritt planen, und SPIE ist eine namentlich nachprüfbare Schweizer Referenz statt eines anonymisierten Zitats.

Die Schweizer Jurisdiktion liefert allerdings keinen pauschalen Schutz:

- Schweizer Gerichte können Metadaten-Protokollierung anordnen. Wo das Schweizer Recht es zulässt, kommt Proton rechtsgültigen Anordnungen nach. Das kann das Protokollieren von Metadaten (IP-Adressen, Verbindungsdaten) für bestimmte Konten unter gezielter Ermittlung umfassen. Die Tresorinhalte bleiben verschlüsselt, die Zugriffsmuster jedoch nicht.

- Das Frankfurter Rechenzentrum sitzt in der EU-Jurisdiktion. Auf diese Infrastruktur greifen das deutsche und das EU-Recht, nicht das Schweizer Recht. Wenn dein Compliance-Rahmen verlangt, dass die Daten strikt in der Schweiz bleiben, kläre das mit dem Vertrieb von Proton und dokumentiere es vor Vertragsabschluss im DPA.

- VÜPF kann die regulatorische Situation in der Schweiz verändern. Ein vorgeschlagener Nachtrag zur Schweizer Verordnung über die Überwachung des Post- und Fernmeldeverkehrs würde Anbieter mit mehr als 5’000 Nutzenden verpflichten, Metadaten sechs Monate lang aufzubewahren. Proton hat öffentlich erklärt, das aktuelle Schweizer regulatorische Umfeld sei feindlich, und hat begonnen, Teile der Infrastruktur zu verlagern. Das Gesamtbild findest du in unserem Proton Mail-Guide. Behalte das im Auge, wenn die Jurisdiktion das Hauptargument für die Anschaffung ist.

- Was sich nicht ändert, ist die strukturelle Garantie. Die Tresorinhalte bleiben Zero-Knowledge-verschlüsselt mit Schlüsseln, die Proton nicht besitzt, unabhängig davon, welcher Rechtsrahmen greift.

Tipps für den optimalen Einsatz von Proton Pass for Business

- Pilotiere zuerst auf Android, wenn dein Team Android-lastig ist. Die unzuverlässige Autofill-Funktion auf Android ist nicht zu unterschätzen. Teste mit ein paar Personen, bevor du den vollen Rollout startest.

- Verbinde On-Prem-AD über Duo SSO. Wenn du ein lokales Active Directory ohne Entra ID oder Okta betreibst, ist Duo SSO der direkteste Pfad zu Proton Pass, ohne gleich den vollen Identity-Provider-Wechsel anzustossen.

- Plane genügend Zeit für die Migration ein. Die Ordnerstruktur wird nicht übernommen, und LastPass-Identitätsprofile haben kein Pendant. Plane die Tresorstruktur vor dem Import, sofern möglich.

- Nutze Hide My Email-Aliase für jede Anbieter-Anmeldung. Mache Alias-Erstellung zum Standard, wenn du ein neues SaaS-Tool einführst. Wird der Anbieter kompromittiert, deaktivierst du den Alias, ohne das echte Postfach zu beeinträchtigen.

- Erzwinge Hardware-Keys auf Admin-Konten. Das Proton-Admin-Panel steuert die Tresor-Provisionierung für das gesamte Team. Schütze es mit einem Hardware-Key statt mit einem im Tresor abgelegten TOTP.

- Prüfe die Proton Business Suite, wenn du schon für zwei oder mehr Proton-Dienste bezahlst. Das Bundle ist meist günstiger als Einzelabos und konsolidiert die Verwaltung in einem Panel.